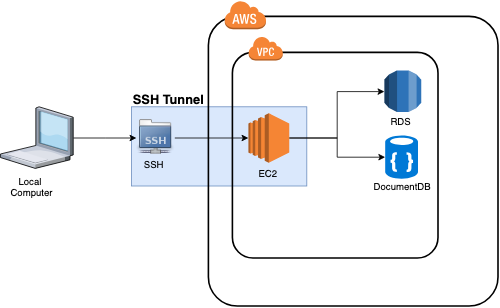

ในคู่มือนี้ เราจะแสดงวิธีการ ssh ลงในไฟล์ AWS อินสแตนซ์ EC2 นี่เป็นทักษะที่สำคัญสำหรับผู้ดูแลระบบหรือนักพัฒนาที่ทำงานกับ AWS แม้ว่าในตอนแรกอาจดูน่ากลัว แต่ ssh'ing เข้าไปในอินสแตนซ์ของคุณเป็นกระบวนการที่ตรงไปตรงมามาก ด้วยขั้นตอนง่ายๆ เพียงไม่กี่ขั้นตอน คุณจะพร้อมใช้งานได้ทันที!

คุณจะเริ่มต้น SSHing ในอินสแตนซ์ EC2 ของคุณได้อย่างไร

สิ่งแรกที่คุณจะต้องมีคือไคลเอ็นต์ ssh หากคุณใช้เครื่อง Mac หรือ Linux แสดงว่าติดตั้งไว้แล้ว หากคุณใช้ Windows คุณสามารถดาวน์โหลดไคลเอ็นต์ PuTTY ssh ได้ที่นี่ ไม่ว่าคุณจะใช้ GUI หรือไคลเอ็นต์ CLI คุณจะต้องมีการตั้งค่าต่อไปนี้เพื่อเชื่อมต่อกับอินสแตนซ์ของคุณ:

– ชื่อโฮสต์: DNS สาธารณะของอินสแตนซ์ของคุณ (พบได้ในคอนโซล EC2)

- ท่าเรือ: 22

– ชื่อผู้ใช้: ec2-user

– เส้นทางและไฟล์คีย์ส่วนตัวของคุณ

- รหัสผ่าน: รหัสผ่านอินสแตนซ์ของคุณ

หากคุณกำลังเชื่อมต่อกับบรรทัดคำสั่ง คำสั่งของคุณจะมีลักษณะดังนี้:

ssh -i /path/key-pair-name.pem instance-user-name@instance-public-dns-name

และผลลัพธ์ของคุณจะมีลักษณะดังนี้:

ssh -i /path/key-pair-name.pem instance-user-name@instance-public-dns-name

เมื่อคุณเชื่อมต่อแล้ว คุณจะสามารถเรียกใช้คำสั่งบนอินสแตนซ์ของคุณได้เหมือนกับว่าคุณเข้าสู่ระบบโดยตรง

หากคุณตัดสินใจที่จะใช้คีย์ SSH กับอินสแตนซ์ EC2 ของคุณ สิ่งนี้จะถูกสร้างขึ้นเมื่อเปิดเซิร์ฟเวอร์ เพียงดาวน์โหลดคีย์ SSH ในเวลาเปิดใช้งานและระบุเส้นทางไปยังไคลเอ็นต์ ssh ของคุณเมื่อทำการเชื่อมต่อแทนรหัสผ่านแบบข้อความ คุณยังสามารถใช้คอนโซล AWS ภายในบัญชีของคุณเพื่อเชื่อมต่อกับอินสแตนซ์ของคุณ

นั่นคือทั้งหมดที่มี! ด้วยขั้นตอนง่ายๆ เหล่านี้ คุณสามารถ ssh ไปยังอินสแตนซ์ AWS EC ใดก็ได้ของคุณ ไปข้างหน้าและลองดูสิ!

ยังมีปัญหาอยู่ใช่ไหม

ไม่มีปัญหา! ทีมผู้เชี่ยวชาญของเราพร้อมให้ความช่วยเหลือเสมอ เพียงติดต่อเรา เรายินดีที่จะช่วยเหลือคุณ ขอบคุณสำหรับการอ่านและการเขียนโค้ดที่มีความสุข!